در این مطلب به بررسی اهمیت مراقبت از میکروفون برای پیشگیری از هک شدن و نفوذ به حریم خصوصی کاربران صحبت میکنیم.

همه ما درباره هک وبکم شنیدیم اما آیا امکان هک میکروفون هم وجود دارد؟

واقعیت این است که هکرها میتوانند سیستم عامل شما را هک کرده و با نفوذ به آن کنترل میکروفون سیستم را در اختیار بگیرند و از آن برای شنود مکالمات و ضبط اطلاعات شخصی شما استفاده کنند. در واقع محققان آلمانی ثابت کردهاند که خطر این هک بسیار جدی است.

اما میکروفون لپ تاپ چه خطراتی برای حریم خصوصی و امنیت شما ایجاد میکند؟ آیا لازم است به این مسئله توجه داشته باشید و برای حفاظت از خودتان چه کارهایی میتوانید انجام دهید؟

با ما در این مطلب همراه باشید تا پاسخ همه این سوالات را پیدا کنید.

جاسوسی

طی چند سال اخیر بارها خبر هک دوربینهای تحت وب شنیده شده در نتیجه حالا همه از خطر هک این دوربینها مطلع هستند.

تشخیص هک دوربین به راحتی انجام میشود چون خیلی از لپ تاپهای امروزی دارای چراغهای نشانگری هستند که وضعیت استفاده از دوربین را نشان میدهند و در مورد دوربینهای USB میتوان با قطع اتصال آنها از بروز مشکل پیشگیری کرد.

اما در رابطه با میکروفون، واقعیت این است که امروزه بیشتر کامپیوترها مجهز به میکروفون داخلی هستند که معمولاً فاقد چراغ نشانگر وضعیت است و به ندرت اعلان استفاده از آنها روی صفحه نمایش داده میشود. بعلاوه بر خلاف دوربین، پوشاندن میکروفون کار سادهای نیست و حتی در صورت پوشاندن میکروفون باز هم ممکن است صدای شما شنیده شود بخصوص وقتی با صدای بلند صحبت میکنید.

شنود میکروفون چه اهمیتی دارد؟

شاید با شنیدن چنین مطالبی این سوال برای شما مطرح شود که شنیدن صحبتهای شما با دوستان یا اعضای خانواده توسط دیگران چه اهمیت دارد؟ یا این اطلاعات چه فایدهای برای مجرمان سایبری دارند؟

واقعیت این است که چنین اطلاعاتی بشدت مهم و قابل استفاده هستند.

وقتی رمزعبور حسابهای خودتان در شبکههای اجتماعی را فراموش کنید، معمولاً میتوانید با جواب دادن به یکسری سوال امنیتی به حسابتان دسترسی پیدا کنید. در این شرایط معمولاً از شما پرسیده میشود که: اسم حیوان خانگی شما چیست؟ اسم تیم ورزشی محبوبتان چیست؟ اسم کوچک مادرتان چیست و غیره. اما اگر دقت کنید به احتمال بسیار زیاد شخصی که به صحبتهای خصوصی شما گوش کند میتواند پاسخ این سوالات را پیدا کند.

در واقع مجرمان سایبری و هکرها میتوانند از صحبتها و مکالماتی که به ظاهر بی خطر و کم اهمیت به نظر میرسند، بهره برداری زیادی کنند.

تروجان دسترسی از راه دور (RAT) چیست؟

واقعیت این است که احتمال حمله هکرها به شما به صورتی که قبل از این اشاره کردیم بسیار کم است اما باز هم یکسری ابزار شیطانی و مخرب وجود دارد که باید از آنها مطلع باشید.

اولین ابزار تروجان دسترسی از راه دور (Remote Access Trojans یا به اختصار RAT) است. این تروجانها بدافزارهای مخصوصی هستند که به هکرها امکان میدهند از راه دور کنترل کامپیوتر قربانی را در اختیار بگیرند. معمولاً این تروجانها با آسیب پذیریهای روز صفر وارد کامپیوتر میشوند و میتوانند با دور زدن نرمافزارهای امنیتی در پس زمینه اجرا شوند.

این تروجانها حین اجرای عملیات میتوانند صدای کاربر و محیط اطراف او را ضبط کرده و این صداها را در قالب فایل صوتی یا استریمهای رمزنگاری شده برای هکرها ارسال کنند.

تروجانهای دسترسی از راه دور در خیلی از سیستمهای سازمانی و دولتی مشاهده شده و کارشناسان ادعا میکنند که سرعت افشای اطلاعات خصوصی و محرمانه بیشتر شده و به سطح نگران کنندهای رسیده است. ظهور سرویسهای تماس اینترنتی مثل اسکایپ هم که آسیب پذیریهای خاص خودشان را دارند منجر به تشدید این مشکلات شده است.

در مجموع چه برای کاربران خانگی و چه برای مالکان کسب و کارها خطر تروجانهای دسترسی از راه دور صوتی بسیار جدی است.

هک از طریق فرکانسهای صوتی

آسیب پذیری بعدی که خوب است با آن آشنا باشید، استفاده از میکروفون به عنوان ابزاری برای انتقال و دریافت دادهها با استفاده از سیگنالهای صوتی فرکانس بالایی است که انسانها قادر به شنیدن آنها نیستند.

در سال 2013، محققان «مؤسسه ارتباطات، پردازش اطلاعات و ارگونومیک فراونهوفر» در آلمان مطالعهای اجرا کردند که نتایج آن نشان داد امکان ایجاد شبکه صوتی پنهانی – تکنیکی که قبلاً فرضیههایی برای وجود آن شکل گرفته بود اما اثبات نشده بود – وجود دارد.

Michael Hanspach و Michael Goetz محققان این مؤسسه متوجه شدند که میتوان با این روش بستههای داده کوچک را بین دو لپ تاپی با فاصله 20 متری و بدون اتصال به اینترنت تبادل کرد. هکرها میتوانند با تکرار و تقویت این سیگنالها خیلی سریع یک شبکه مش (mesh) در فواصل دور بسازند.

Mark Hagerott استاد امنیت سایبری آکادمی نیروی دریایی آمریکا میگوید:

“این نبرد بین تکنولوژیهاو نیروهای دفاعی و مهاجم سالهاست که در جریان بوده و حالا با کاهش هزینههای کدنویسی دفاع در برابر این حملات بسیار سخت تر شده است.”

به گفته Hanspach چنین شبکهای میتواند دادهها را با سرعت 20 بیت بر ثانیه منتقل کند که برای انتقال فایلهای حجیم کافی نیست اما برای انتقال اطلاعات جمع آوری شده توسط کیلاگرها، کلیدهای رمزنگاری و یا اطلاعات لاگین به اکانتها کفایت میکند.

چگونه با مشکلات امنیتی میکروفون مقابله کنیم؟

تکنیکهای هک میکروفون کامپیوتر بسیار متنوع و گسترده هستند بعلاوه، بعضی از شرکتها هم از میکروفون گوشی برای جمع آوری اطلاعات جهت کاربردهای تبلیغاتی استفاده میکنند.

این اقدامات چه با هدف جمع آوری اطلاعات شخصی انجام شود، چه با هدف شنود گفتگوهای بیزنسی یا جمع آوری هر نوع اطلاعات یا داده دیگری، نشان میدهند که در صورت عدم توجه و مراقبت تا چه اندازه میتوانید آسیب پذیر باشید.

غیرفعال کردن میکروفون

اگر بازی آنلاین اجرا نمیکنید یا زیاد از تماسهای ویدیویی کاری استفاده نمیکنید میتوانید میکروفون لپ تاپ را به صورت دائم غیر فعال کنید و هر زمان به آن نیاز داشتید دوباره آن را فعال کنید.

البته این اقدام هم به صورت کامل مانع هکرها نمیشود چون هکرهای حرفهای توانایی فعال کردن دوباره میکروفون را دارند اما با انجام این کار سطح خطر را به حداقل میرسانید.

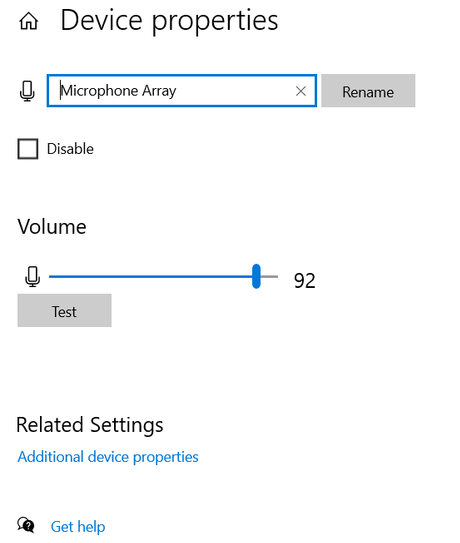

برای غیرفعال کردن میکروفون در سیستم عامل ویندوز، این مراحل را دنبال کنید:

- اپلیکیشن Settings را باز کنید.

- گزینه System را از منو انتخاب کنید.

- روی Sound کلیک کنید.

- صفحه را اسکرول کنید تا گزینه Input را پیدا کنید.

- روی Device Properties کلیک کنید.

- گزینه Disable را تیک بزنید.

برای macOS هم مراحل کار به همین صورت است:

- System Preferences را باز کنید.

- روی Sound کلیک کنید.

- روی تب Input کلیک کنید.

- همه اسلایدرها را به سمت چپ حرکت دهید.

البته فراموش نکنید که هر وقت قصد استفاده از میکروفون را داشتید دوباره تنظیمات را به حالت قبل برگردانید.

جمع بندی

طی کردن گامهای بالا در صورتی که کسی از قبل روی سیستم شما RAT نصب کرده باشد بی اثر است اما احتمال وقوع چنین اتفاقی خیلی کم است.

با این حال میتوانید با نصب آنتی ویروس روز صفر در کنار یک آنتی ویروس قوی و داشتن توجه و مراقبت نسبت به سایتهایی که از آنها بازدید میکنید و اپلیکیشنهایی که استفاده میکنید، احتمال خطر را به حداقل برسانید.