DNS-over-HTTPS یک فناوری نسبتاً جدید است که هدف آن کمک به حفظ حریم خصوصی کاربران در فضای آنلاین است. این پروتکل ویژگیهای خوب و بد خاصی دارد و اینکه باید از آن استفاده کنید یا خیر بستگی به نظر شخصی شما دارد.

اما پیش از پرداختن به پیچیدگیهای این فناوری، اول باید با آن آشنا شوید و اینکه در بلند مدت چه کمکی به شما میکند.

DNS-over-HTTPS چیست؟

DNS-over-HTTPS ترکیبی از دو فناوری است. اولین فناوری DNS (سرویس نام دامنه) و دومی پروتکل انتقال ابرمتن امن (HTTPS) است.

DNS چیست؟

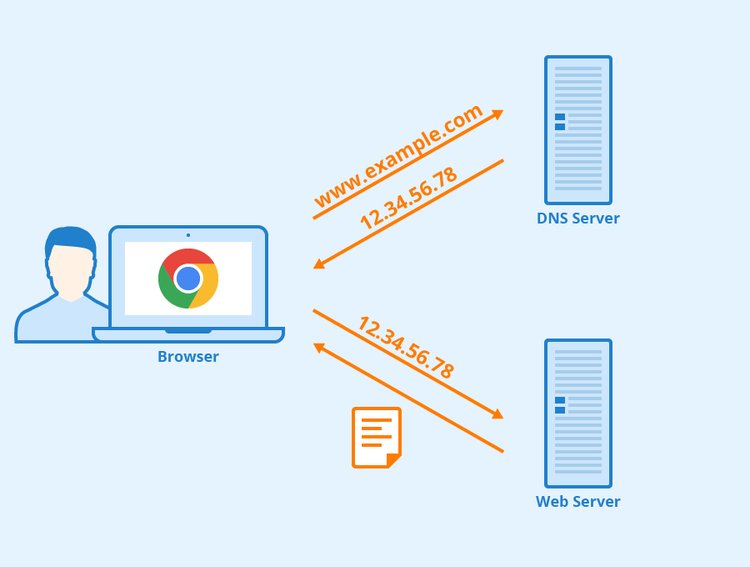

اول به قسمت DNS میپردازیم. وقتی یک لینک در نوار آدرس مرورگر وارد میکنید، DNS وارد عمل میشود. مثلاً شاید شما در جریان باشید که سایت www.rokida.com چیست و این آدرس به کجا ختم میشود اما برای کامپیوترها این حروف و کلمات بی معنا هستند. به این دلیل که این آدرسها با هدف راحت تر شدن کار انسان و به خاطر سپردن مقصد هر لینک طراحی شده اند.

اما کامپیوترها آدرس آیپی را ترجیح میدهند و نقش سرور DNS هم تبدیل کردن این لینکها به آدرس آیپی است تا کامپیوتر در جریان باشد که دادهها را به کجا ارسال کند.

وقتی کامپیوتر درخواست تفسیر یک لینک را برای سرور DNS ارسال میکند، این کار از طریق پروتکل HTTP انجام میشود. یعنی این دادهها رمزنگاری نمیشوند در نتیجه هر شخص ثالثی از جمله هکرها و ISP شما متوجه میشوند که شما به چه سایتی سر زدید و اگر در شبکه یک طرف متخاصم وجود داشته باشد، میتواند با دستکاری این دادهها کاری کند که کامپیوتر شما به سمت سایتهای بد و مخرب هدایت شود.

HTTPS چیست؟

HTTPS یک ارتقای امنیتی چشمگیر نسبت به HTTP محسوب میشود چون همه دادههایی که از طریق این پروتکل ارسال میشوند، رمزنگاری میشوند. این یعنی اشخاصی که از بیرون ترافیک شما را تحت نظر داشته باشند، نمیتوانند دادههای ارسالی شما را ببینند یا آنها را دستکاری کنند.

ترکیب DNS و HTTPS

همانطور که حتماً متوجه شدید، DNS-over-HTTPS یعنی ارسال درخواست DNS بر روی HTTPS به جای HTTP. این یعنی هیچ شخص یا نهادی از بیرون قادر به مشاهده سایتهایی که از آنها بازدید میکنید نیست.

این ارتباط هم به طور کامل امن نیست – سرور DNS باید درخواست را کدگشایی کند تا سوال شما را تشخیص دهد. در این مرحله، ارائه دهنده سرور DNS میتواند درخواستهای کاربران را ثبت کند تا مشخص شود که چه کاربری از چه سایتی بازدید کرده است اما به غیر از شما و ارائه دهنده سرویس DNS دیگران قادر به تحلیل و بررسی عادات وبگردی شما نیستند.

DNS-Over-HTTPS چگونه پیاده سازی میشود؟

DNS-Over-HTTPS به ظاهر فوق العاده به نظر میرسد اما پیاده سازی آن کمی سخت است. یکی از معایب اصلی این پروتکل این است که عادات وبگردی شما را از ISP مخفی نگه میدارد اما در حالت پیش فرض، خود ISP به درخواستهای DNS شما رسیدگی میکند.

در نتیجه اگر با سرور DNS خود ISP از پروتکل DNS-Over-HTTPS استفاده کنید، امکان مخفی کردن ترافیک شما از ISP وجود ندارد چون سرور DNS باید درخواست DNS را رمزگشایی کند تا محتوای آن را ببیند که در این مرحله سرور میتواند درخواست و اینکه چه کاربری این درخواست را ارسال کرده ثبت کند. اگر این سرور متعلق به ISP شما باشد، در واقع شما دادههای خودتان را دو دستی تقدیم ISP کردید!

راهکار این است که درخواستهای DNS خودتان را از ISP دور نگه داشته و برای یک شخص ثالث ارسال کنید که در این حالت این شخص ثالث مربوط به شرکتی است که از مرورگر آن استفاده میکنید.

گوگل و موزیلا هر دو پروتکل DNS-over-HTTPS را روی مرورگرهای کروم و فایرفاکس خودشان پیاده سازی کرده اند و هر دو برای حذف نقش ارائه سرور DNS از ISP تصمیم گرفتند که اجازه انتخاب را به کاربرانشان بدهند.

گوگل هم سرورهای DNS عمومی خودش را دارد در نتیجه میتوانید به کروم اعلام کنید که به این سرورها متصل شود اما کروم یکسریی گزینه از پیش تنظیم شده برای OpenDNS، CleanBrowsing و Cloudflare دارد که میتوانید یکی از آنها را انتخاب کنید. اگر خیلی نگران مخفی کردن فعالیتهای خودتان از ISP نیستید میتوانید در صورت پشتیبانی آن از HTTPS از سرور DNS خود ISP استفاده کنید.

فایرفاکس هم برای رسیدگی به درخواستهای کاربران از ارائه دهندگان پروتکل DNS-over-HTTPS مورد اطمینان استفاده میکند که CloudFlare و NextDNS هم جزء آنها هستند.

هر گزینهای را که انتخاب کنید در هر صورت، فعال کردن DNS-over-HTTPS به راحتی زدن یک تیک در مرورگر قابل انجام است.

مزایای DNS-over-HTTPS

بدیهی ترین مزیت DNS-over-HTTPS امنیتی است که برای شما ایجاد میکند. در این حالت فقط شما و سرور DNS میتوانید کارهای خودتان را تحت نظر داشته باشید که این شرایط برای مقابله حملات مبتنی بر DNS مفید است.

بعلاوه اگر از یک سرور DNS که متعلق به ISP نیست استفاده کنید، میتوانید از نظارت بر ترافیک خودتان توسط ISP پیشگیری کنید. در این حالت ممکن است ISP شما یک آیپی مشاهده کند و به صورت خیلی کلی تشخیص دهد که به کدام سایت دسترسی پیدا میکنید اما پیگیری این آدرسها بسیار سخت تر است. این قابلیت در ترکیب با کانکشن HTTPS باعث میشود که اطلاعات خیلی محدودی در اختیار ISP قرار بگیرد.

تنها فناوری که بهتر از این کار میکند، وی پی ان است که یک تونل ایجاد میکند و ISP امکان مشاهده آنچه داخل این تونل عبور میکند را ندارد. اما از نظر زحمت تنظیم، برای استفاده از DNS-over-HTTPS فقط باید این قابلیت را در مرورگر تنظیم کنید.

معایب DNS-over-HTTPS

لازم به ذکر است که DNS-over-HTTPS هم کامل و بی نقص نیست. مثلاً بعضی از نرم افزارهای مسدود کننده سایت که نیاز به مشاهده لینک بازدید شده توسط کاربران دارند، با ترافیک DNS-over-HTTPS به مشکل برخورد میکنند. این یعنی والدین و مدارس برای پیشگیری از دسترسی دانش آموزان به محتوای نامناسب با چالش روبرو میشوند.

همچنین از آنجایی که درخواست DNS باید از طریق HTTPS ارسال شود، انتقال بسته شما در صورت استفاده از این پروتکل به جای HTTP بیشتر زمان میبرد اما بعید است که هنگام استفاده از آن متوجه تأخیر چشمگیری شوید.

مقابله با نقایص امنیتی DNS با استفاده از DNS-over-HTTPS

هر چند DNS-over-HTTPS پیچیده به نظر میرسد اما طراحی آن کاملاً ساده است. در این مطلب با فناوریهای مورد استفاده در پروتکل DNS-over-HTTPS، جمع اجزای مختلف آن و دلیل استفاده از این پروتکل آشنا شدید. اگر حریم خصوصی برای شما اهمیت دارد، آشنایی با HTTPS در بلندمدت برای شما بسیار مفید خواهد بود.